Sicherheit und Verschlüsselung des beA

Alles sicher und geheim beim beA?

Sicherheitskonzept des besonderen elektronischen Anwaltspostfaches

Wie sicher ist das beA wirklich?

Zitat der BRAK

Letztlich basiert die Sicherheitsarchitektur auf drei Säulen: Verschlüsselung der Nachrichten, Zugriffsschutz durch effektives Rechtemanagement sowie Ausfallsicherheit. Dabei kommt jeweils die nach gegenwärtigem technischem Stand höchstmögliche Sicherheit zur Anwendung.

Die Verschlüsselung kommt zunächst beim Versand der Nachrichten zum Einsatz: Über das beA versandte und empfangene Nachrichten sind Ende-zu-Ende erschlüsselt. Das bedeutet, dass sie beim Absender verschlüsselt und erst beim Empfänger entschlüsselt werden. Während der Übertragung sind sie durchgehend verschlüsselt. Niemand außer dem vorgesehenen Empfänger (oder einer von diesem berechtigten Person) kann von dem Inhalt der Nachrichten Kenntnis nehmen. Die dabei eingesetzte Technologie hat sich bereits im Rahmen des EGVP (Elektronischen Gerichts- und Verwaltungspostfachs) bzw. dem diesem zugrundeliegenden OSCI-Standard bewährt.

Dabei ist wichtig zu wissen, dass die in einem besonderen elektronischen Postfach und damit auf den Servern der BRAK gespeicherten Nachrichten jederzeit verschlüsselt bleiben. Es existiert kein Generalschlüssel, mit dem etwa ein Administrator auf die Nachrichten zugreifen könnte. Den passenden Schlüssel haben immer nur der Postfachinhaber und die durch ihn berechtigten Personen. Und der Zugriff auf das beA kann nur mittels zwei ugangsberechtigungen erfolgen:

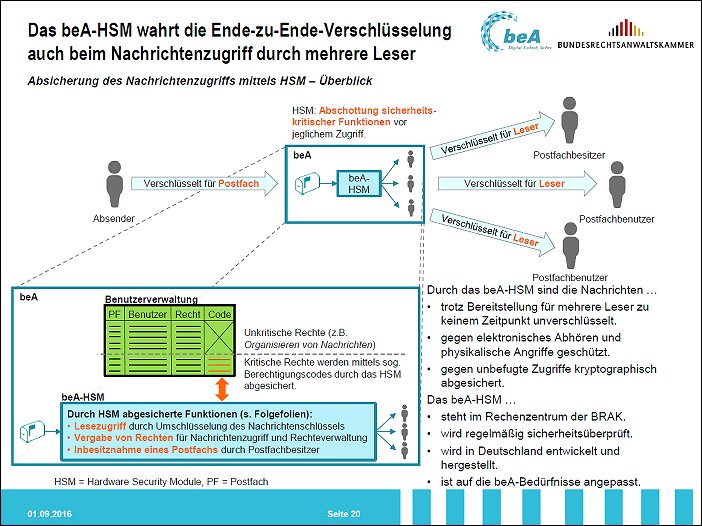

Einsatz eines Sicherheits-Tokens (z.B. beA-Karte) und Kenntnis der dazugehörigen PIN. Zur Abbildung einer Kanzleiorganisation aus mehreren Rechtsanwälten und Mitarbeitern stellt das beA ein umfassendes Rechtemanagement zur Verfügung. Damit kann der Postfachinhaber anderen Personen u.a. Zugriff auf Nachrichten in seinem Postfach gewähren. Hierfür kommt ein sog. Hardware Security Module (HSM) zur Anwendung. Dieses Gerät kann nur spezielle, vorab definierte kryptographische Funktionen ausführen und ist gegen jede Art der Manipulation sowie gegen Abhören geschützt. Durch den Einsatz des HSM kann eine Nachricht im beA mehreren berechtigten Personen zum Lesen bereitgestellt werden, ohne dass sie zu irgendeinem Zeitpunkt unverschlüsselt im System vorliegt.

Die Ausfallsicherheit des Systems wird durch den Einsatz mehrerer Hochleistungsserver gewährleistet, die sich in Deutschland befinden. Beim Ausfall eines der Server können die anderen Server die Funktionsfähigkeit des Systems aufrechterhalten. Sollten dennoch kurzzeitige Schwierigkeiten auftreten, gehört zum Sicherheitskonzept auch deren umfangreiche Protokollierung. Somit ist gewährleistet, dass jederzeit die Begründung eines Wiedereinsetzungsantrags oder einer Ersatzeinreichung in anderer Form (vgl. § 130d ZPO n.F.) möglich bleiben.

Quelle: http://bea.brak.de/technische-informationen-zum-verschluesselungsverfahren-beim-bea/

Unsere Meinung: die BRAK bringt mit ihrer Darstellung hier einiges durcheinander. Grundsätzlich sollte beim Thema Sicherheit unterschieden werden zwischen Transportwegverschlüsselung und Verschlüssselung des Inhaltes, der Nachricht.

Transportwegverschlüsselung:

Hier geht es darum, dass über das internet versendete Daten über eine abgesicherte, verschlüsslte Leitung übertragen werden. Damit können auch unverschlüsselte Daten vor fremden Blicken geschützt werden. Bekannte Verfahren sind z.B. HTTPS, SSL, VPN. Auch unsere Website elektronischer-rechtsverkehr.de wird per HTTPS ausgeliefert, so dass der Inhalt der Seite und z.B. Daten, die Nutzer in ein Formular zur Kontaktaufnahme eintragen, auf dem Weg zu unserem Server für Dritte nicht zugänglich sind. Damit ist der Schutz ihrer Daten bei Kontaktaufnahme gewährleistet.

Die Transportweg Verschlüsselung liegt ausschließlich in der Verantwortung des Dienstanbieters, also der BRAK. Als beA Nutzer hat man hierauf keinen Einfluss und muss darauf vertrauen, dass diese zuverlässig arbeitet. Und genau das ist der Grund, warum man auch den Inhalt einer Nachricht verschlüsseln muss. Nur so ist bei Schwächen der Transportweg Verschlüsselung sicher gestellt, dass übertragene Nachrichten nicht abgefangen von Dritten gelesen werden können.

Verschlüsselung des Inhaltes , der Nachrichten

Hier behauptet die BRAK, die Nachrichten würden bei Nutzung des beA Ende zu Ende verschlüsselt. Konkret behauptet die BRAK: "Das beA-HSM wahrt die Ende-zu-Ende Verschlüsselung auch beim Nachrichtenzugriff durch mehrere Leser."

Hier haben wir so unserer Zweifel. Warum:

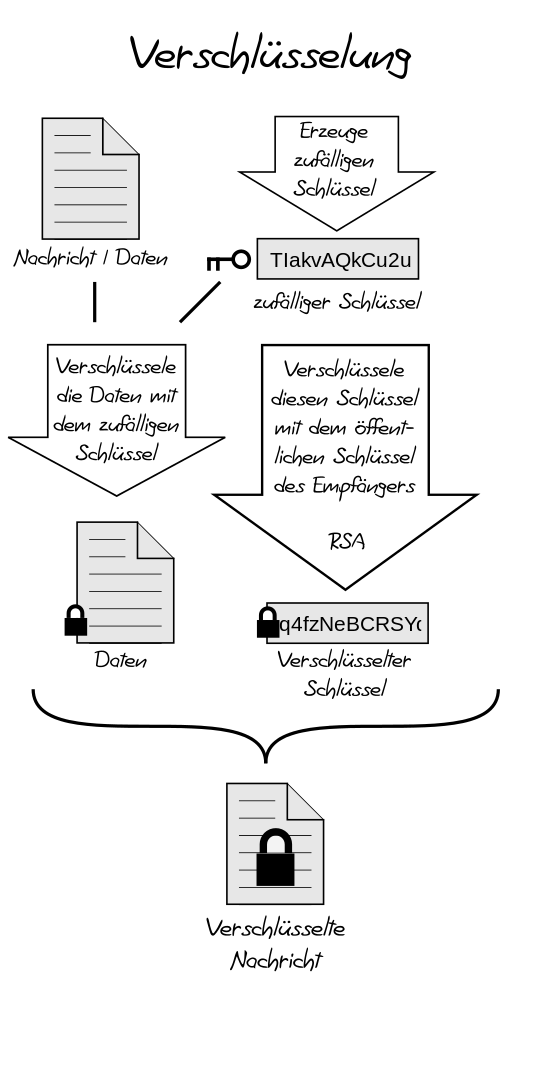

Start vereinfacht erklärt basiert die Ende zu Ende Verschlüsselung einer Nachricht grundsätzlich auf dem Prinzip eines Schlüsselpaares, dass aus einem öffentlichen und einem privaten Schlüssel besteht. Um eine Nachricht an einen Empfänger zu verschlüsseln, benötigt man dessen öffentlichen Schlüssel. Mit diesem öffentlichen Schlüssel wird die Nachricht verschlüsselt.

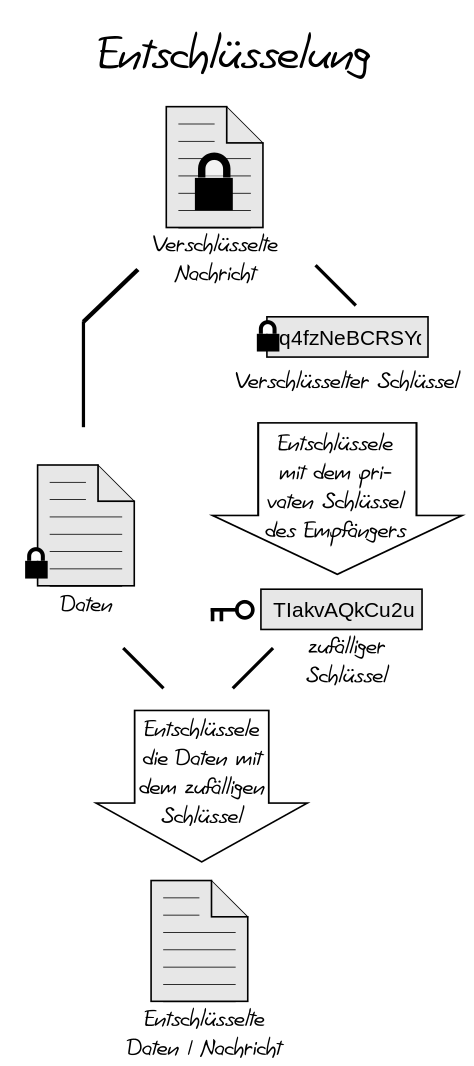

Entschlüsseln kann diese verschlüsselte Nachricht nur der Empfänger, mit seinem privaten Schlüssel. Da nur dem Empfänger im Besitz des privaten Schlüssels ist, kann die Nachricht auch nur vom Empfänger entschlüsselt werden. Nachfolgende Grafik verdeutlicht das Prinzip.

Nach eben diesem Prinzip funktioniert die so genannte Ende zu Ende Verschlüsselung der BRAK gerade nicht. Nach der Funktionsgrafik der BRAK wird die Nachricht nämlich gerade nicht mit dem öffentlichen Schlüssel des Empfängers verschlüsselt. Statt dessen wird die Nachricht "für das Postfach verschlüsselt". Anschließend verschlüsselt eine so genannte HSM Kompente die Nachricht für den "berechtigten" Empfänger. Die BRAK nennt diesen Vorgang "Umschlüsseln". Damit ist dieses Prinzip aus unseres Sicht keine Ende zu Ende Verschlüsselung. Die Entscheidung, wer eine Nachricht entschlüsseln kann liegt in der Gewalt der BRAK und nicht des Absenders. Theoretisch kann nämlich auch eine staatliche Behörde eine berechtigte Person im Sinne dieses Verfahrens sein. Der Absender der Nachricht hat es nach dem technischen Prinzip der BRAK nicht in der Hand, wer seine Nachricht schlussendlich entschlüsselt.

Wir stehen mit unsere Meinung übrigens nicht alleine: Rechtsanwalt Ralph Hecksteden hat sich auf seiner Internetseite https://gersheim.rechtsanwaltskanzlei-saarland.de/aJX1_bea_ende_zu_ende_verschluesselung.shtml ebenfalls mit der Sicherheit und Verschlüsselung des beA beschäftigt und kommt bei seinen Betrachtungen ebenfalls zu dem Ergebniss, dass durch das beA keine Ende zu Ende Verschlüsselung realisiert wird.

Die von der BRAK thematisierte Ausfallsicherheit ist kein Thema der Sicherheit, sondern der Verfügbarkeit. Diese Ausführungen sind also völlig fehl am Platze. Verfügbarkeit bzw. Hochverfügbarkeit sollten bei einem gesetzlich vorgeschriebenen System eigentlich selbstverständlich sein.

Update 04.05.2017: Rechtsanwalt Dr. Thomas Papenmeier hat in seinem Bog ebenfalls einen Beitrag zur Sicherheit und der von der BRAK behaupteten Ende zu Ende Verschlüsselung veröffentlicht und das Thema an Hand eines Beispieles sehr verständlich beschrieben. Unser Tipp: absolut lesenswert!

http://blog.erbrecht-papenmeier.de/2016/12/bea-fur-laien.html

Rechtsanwalt Papenmeier hat uns gestattet, seine Beschreibung der Problematik hier zu veröffentlichen und beschreibt Sicherheit und Verschlüsselung des beA wie folgt:

Wie funktioniert das BEA?

Anwalt A möchte Anwalt B einen Brief schreiben. Dafür benötigt er:

- 2 Kisten (eine große und eine kleine)

- ein Vorhängeschloss aus dem Baumarkt

- ein spezielles Schloss, das jeder abschließen kann, das man aber nur mir einem (privaten) Schlüssel aufschließen kann.

Anwalt A steckt den Brief in die kleine Kiste. Diese Kiste schließt er mit dem Vorhängeschloss aus dem Baumarkt ab. Dann steckt Anwalt A die kleine Kiste und den Schlüssel für das Vorhängeschloss in die große Kiste. Die große Kiste wird mit dem speziellen Schloss abgeschlossen. Das ganze wird zu Anwalt B geschickt. Der öffnet mit seinem Spezialschlüssel die große Kiste, nimmt den Schlüssel für das Vorhängeschloss aus dem Baumarkt, öffnet dieses und entnimmt den Brief aus der kleinen Kiste.

Nun soll aber auch die Sekretärin oder die Urlaubsvertretung von Anwalt B den Brief lesen können. Diese dürfen den privaten Schlüssel von B aber nicht bekommen. Die Sekretärin hat einen eigenen privaten Schlüssel. Der passt aber nicht in das Schloss an der großen Kiste. Das löst die BRAK so: An einem geheimen Ort ("HSM") hängen sämtliche privaten Schlüssel noch einmal. Dort wird die große Kiste mit dem (Zweit-)Schlüssel von B aufgeschlossen und mit einem neuen Schloss versehen, das nur die Sekretärin aufschließen kann. (Bzw. könnte man auch sagen, dass eine neue große Kiste genommen wird.) Dann wird die große Kiste wieder zugemacht und alles wird zur Sekretärin geschickt. Nun liegt in der Zeit, in der die Schlösser ausgetauscht werden die kleine Kiste (verschlossen) und der Schlüssel für das Baumarktschloss offen da. Ist es nicht verführerisch, da mal einen Blick zu riskieren?

Ich höre teilweise die Argumente, dass E-Mail, Fax und Post-Briefe auch nicht sicher sind. Ist das wirklich ein Argument? Für mich nicht. Die Zukunft der Anwaltskommunikation darf nicht auf einem so wackeligen Fundament gebaut werden. Wir wollen es ja nicht nur besser, sondern auch gut machen.

Red Group Ihr RA-MICRO & DictaNet Partner in Thüringen, Hessen & Bayern.

Fragen zum elektronischen Rechtsverkehr, zum besonderen elektronischen Anwaltspostfach, der elektronischen Akte, Interesse an Kanzleisoftware, digitalem Diktat oder Spracherkennung? Bedarf an Kanzleiberatung, Consulting oder Schulung?

© Copyright Red Group GmbH & Co.KG